Der Ultimative Leitfaden für E-Mail-Privatsphäre: Schutz Ihrer Digitalen Kommunikation

Loading...

E-Mail-Privatsphäre ist zu einem kritischen Anliegen in der heutigen digitalen Landschaft geworden, wo persönliche und berufliche Kommunikation beispiellosen Bedrohungen durch Überwachung, Datensammlung und unbefugten Zugriff ausgesetzt ist. Das Verständnis des E-Mail-Privatsphäre-Schutzes ist entscheidend für den Schutz sensibler Informationen, die Aufrechterhaltung vertraulicher Beziehungen und die Wahrung Ihres grundlegenden Rechts auf private Kommunikation im digitalen Zeitalter. Effektive E-Mail-Privatsphäre-Maßnahmen können diese Risiken erheblich reduzieren und Benutzern größere Kontrolle über ihre digitale Kommunikation bieten.

E-Mail-Privatsphäre umfasst mehr als nur das Geheimhalten Ihrer Nachrichten—sie beinhaltet den Schutz von Metadaten, die Verhinderung von Tracking, die Sicherung von Übertragungskanälen und die Kontrolle über Ihre persönlichen Informationen. Moderne E-Mail-Privatsphäre-Herausforderungen umfassen Unternehmensüberwachung, staatliche Überwachung, Werbe-Profiling und Cyberkriminalität, die die Vertraulichkeit digitaler Kommunikation gefährden. Umfassende E-Mail-Privatsphäre-Lösungen begegnen diesen Bedrohungen durch mehrere Schutzebenen und Benutzererziehung.

Dieser umfassende Leitfaden erforscht die grundlegenden Prinzipien der E-Mail-Privatsphäre, identifiziert wichtige Bedrohungen für die private Kommunikation und bietet umsetzbare Strategien zum Schutz Ihrer digitalen Korrespondenz. Ob Sie ein Geschäftsprofi sind, der sensible Informationen verwaltet, eine datenschutzbewusste Person oder jemand, der einfach die Kontrolle über seine digitale Kommunikation zurückgewinnen möchte, das Verständnis der E-Mail-Privatsphäre ist entscheidend für die Aufrechterhaltung von Sicherheit und Vertraulichkeit. Die Implementierung robuster E-Mail-Privatsphäre-Praktiken ist für jeden, der seine digitalen Datenschutzrechte schätzt, unerlässlich geworden.

Die Bedeutung der E-Mail-Privatsphäre geht über persönliche Vorlieben hinaus und umfasst rechtliche, berufliche und ethische Überlegungen, die beeinflussen, wie wir in der digitalen Welt kommunizieren. Organisationen und Einzelpersonen, die E-Mail-Privatsphäre priorisieren, schützen sich vor Datenverletzungen, Identitätsdiebstahl, gezielter Belästigung und anderen schwerwiegenden Folgen kompromittierter Kommunikation. Moderne E-Mail-Privatsphäre-Vorschriften und -Technologien entwickeln sich weiterhin, um den wachsenden Sorgen über digitale Überwachung und Datenschutz zu begegnen.

E-Mail-Privatsphäre bezieht sich auf das grundlegende Prinzip, dass elektronische Kommunikation vertraulich bleiben, nur für vorgesehene Empfänger zugänglich sein und frei von unbefugter Überwachung oder Datensammlung sein sollte. Dieses Konzept umfasst sowohl den Inhalt von E-Mail-Nachrichten als auch zugehörige Metadaten, einschließlich Absenderinformationen, Empfängerdetails, Zeitstempel, IP-Adressen und Kommunikationsmuster, die persönliche Gewohnheiten und Beziehungen preisgeben können. Das Verständnis der E-Mail-Privatsphäre-Grundlagen ist entscheidend für die Implementierung effektiver Schutzstrategien. E-Mail-Privatsphäre umfasst sowohl technische als auch rechtliche Dimensionen, die Benutzer verstehen müssen, um informierte Entscheidungen über ihre digitale Kommunikation zu treffen.

Die Unterscheidung zwischen E-Mail-Privatsphäre und E-Mail-Sicherheit ist entscheidend für das Verständnis umfassender Schutzstrategien. E-Mail-Sicherheit konzentriert sich auf die Verhinderung unbefugten Zugriffs auf Konten und den Schutz vor bösartigen Angriffen, während E-Mail-Privatsphäre das breitere Anliegen der Begrenzung von Datensammlung, Überwachung und Profiling durch legitime Dienstanbieter, Regierungsbehörden und andere Dritte anspricht. Sowohl E-Mail-Privatsphäre als auch E-Mail-Sicherheit sind wesentliche Komponenten des umfassenden digitalen Kommunikationsschutzes, die zusammenarbeiten, um Benutzerkommunikation zu schützen.

Moderne E-Mail-Privatsphäre-Herausforderungen beinhalten komplexe technische und rechtliche Überlegungen, die beeinflussen, wie persönliche Informationen über digitale Plattformen gesammelt, verarbeitet und geteilt werden. E-Mail-Dienstanbieter sammeln oft umfangreiche Daten über Benutzerkommunikation für Werbezwecke, Analysen und Compliance mit Regierungsanfragen, was erhebliche Datenschutzbedenken für Benutzer schafft, die vertrauliche Kommunikation erwarten. Die Bewältigung dieser E-Mail-Privatsphäre-Herausforderungen erfordert sowohl technische Lösungen als auch Politikreformen.

Datenschutzorientierte E-Mail-Lösungen implementieren verschiedene technische Maßnahmen zum Schutz der Benutzerkommunikation, einschließlich Ende-zu-Ende-Verschlüsselung, Zero-Knowledge-Architektur, Metadatenschutz und anonyme Zugriffsoptionen. Diese Technologien stellen sicher, dass selbst Dienstanbieter nicht auf Nachrichteninhalte oder detaillierte Informationen über Benutzerkommunikationsmuster zugreifen können. Fortgeschrittene E-Mail-Privatsphäre-Tools entwickeln sich weiterhin, um aufkommenden Überwachungsbedrohungen und Benutzerbedürfnissen zu begegnen.

Zeitgenössische E-Mail-Privatsphäre steht zahlreichen Herausforderungen aus mehreren Quellen gegenüber, einschließlich kommerzieller Datensammlung, staatlicher Überwachungsprogramme, Cyberkriminalität und unzureichender regulatorischer Schutzmaßnahmen. Große E-Mail-Anbieter wie Gmail, Outlook und Yahoo scannen routinemäßig E-Mail-Inhalte für Werbezwecke und erstellen detaillierte Profile von Benutzerinteressen, Beziehungen und Verhaltensweisen. Diese Praktiken unterstreichen den dringenden Bedarf für besseren E-Mail-Privatsphäre-Schutz und Benutzerbewusstsein. Die aktuelle E-Mail-Privatsphäre-Landschaft erfordert, dass Benutzer aktiv nach Alternativen suchen und Schutzmaßnahmen implementieren, um die Vertraulichkeit ihrer Kommunikation zu wahren.

Staatliche Überwachungsprogramme in vielen Ländern sammeln E-Mail-Kommunikation durch verschiedene rechtliche und technische Mechanismen, einschließlich direktem Zugriff auf Anbieter-Server, Internet-Traffic-Abfangen und Metadatenanalyse. Diese Aktivitäten finden oft ohne Wissen oder Zustimmung der Benutzer statt und schaffen erhebliche Datenschutzbedenken für Einzelpersonen und Organisationen weltweit. Der Schutz der E-Mail-Privatsphäre vor staatlicher Überwachung erfordert sowohl technische Maßnahmen als auch rechtliche Interessenvertretung.

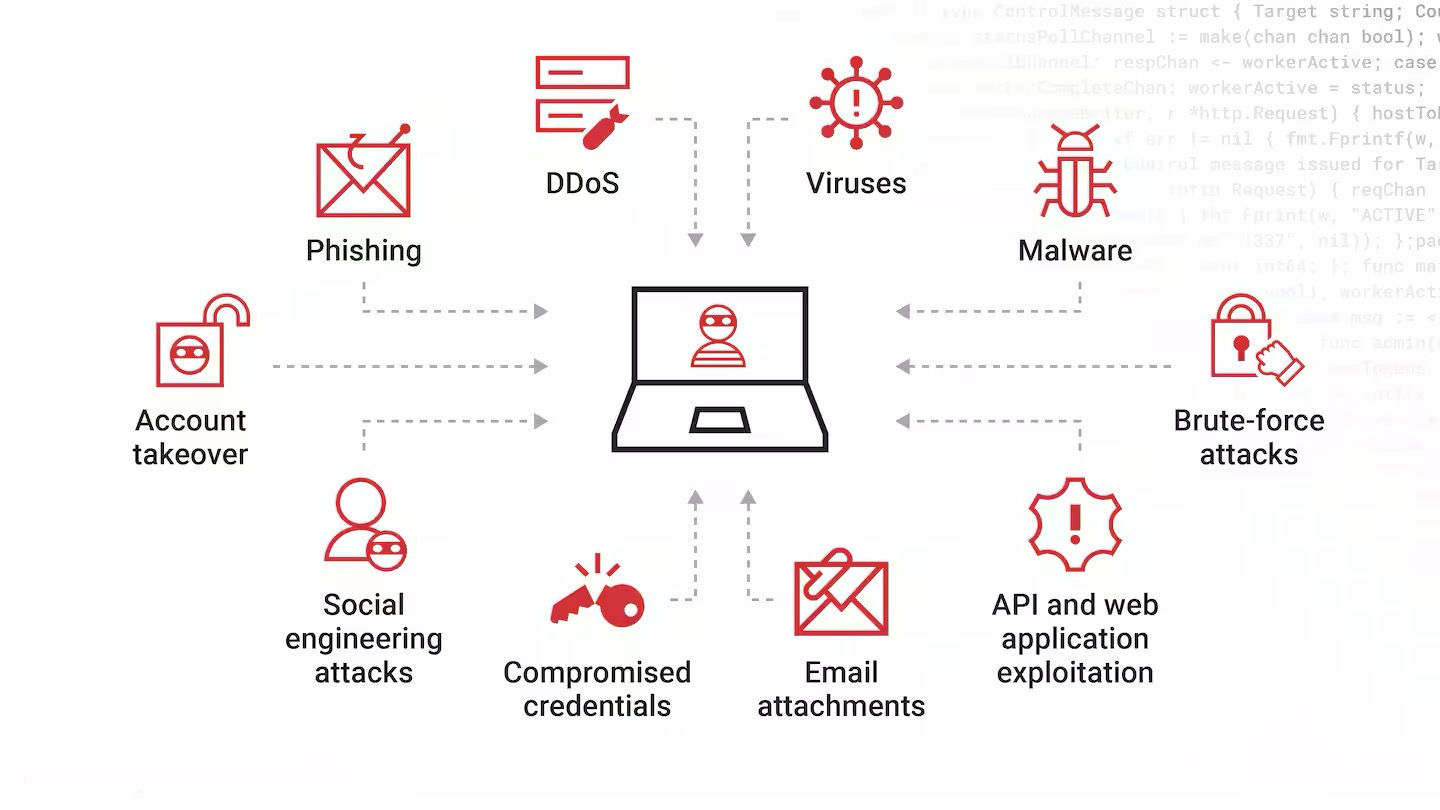

Cyberkriminelle nutzen E-Mail-Systeme durch Phishing-Angriffe, Malware-Verteilung, Kontokomprommittierung und Datendiebstahl-Operationen aus, die sowohl einzelne Benutzer als auch organisatorische Kommunikation ins Visier nehmen. Diese Bedrohungen unterstreichen die Bedeutung umfassender E-Mail-Privatsphäre-Strategien, die sowohl technische Schwachstellen als auch menschliche Faktoren ansprechen. Effektiver E-Mail-Privatsphäre-Schutz muss sowohl legitime als auch bösartige Überwachungsbedrohungen berücksichtigen.

Regulatorische Rahmenwerke wie DSGVO, CCPA und andere Datenschutzgesetze bieten einigen Schutz für E-Mail-Kommunikation, aber diese Gesetze enthalten oft Ausnahmen für nationale Sicherheit, Strafverfolgung und kommerzielle Aktivitäten, die ihre Wirksamkeit einschränken. Technische Lösungen bieten häufig stärkeren Datenschutz als rechtliche Rahmenwerke allein. Das Verständnis sowohl rechtlicher als auch technischer Aspekte der E-Mail-Privatsphäre ist entscheidend für umfassenden Schutz.

Das Verständnis der verschiedenen Bedrohungen für die E-Mail-Privatsphäre ist entscheidend für die Entwicklung effektiver Schutzstrategien. Diese Bedrohungen reichen von automatisierter Datensammlung durch Dienstanbieter bis hin zu ausgeklügelten Überwachungsoperationen durch Regierungsbehörden und kriminelle Organisationen. E-Mail-Privatsphäre-Bedrohungen entwickeln sich weiter, da Technologie fortschreitet und Überwachungsfähigkeiten ausgeklügelter werden, was konstante Wachsamkeit und Anpassung der Schutzstrategien erfordert.

E-Mail-Dienstanbieter engagieren sich in umfangreichen Datensammlungspraktiken, die die Benutzerprivatsphäre durch automatisiertes Scannen, Profiling und gezielte Werbungssysteme gefährden. Googles Gmail-Service analysiert beispielsweise E-Mail-Inhalte, um personalisierte Werbung zu liefern, Benutzerprofile zu erstellen und verschiedene Google-Services zu verbessern, wodurch umfassende Datenbanken persönlicher Informationen entstehen. Diese Praktiken stellen erhebliche Herausforderungen für die E-Mail-Privatsphäre dar, die Benutzer verstehen und angehen müssen. Unternehmensüberwachung der E-Mail-Kommunikation stellt eine der verbreitetsten Bedrohungen für die E-Mail-Privatsphäre in der modernen digitalen Landschaft dar.

Kommerzielle E-Mail-Überwachung erstreckt sich über die Inhaltsanalyse hinaus und umfasst Metadatensammlung, Verhaltens-Tracking, Kontaktnetzwerk-Mapping und Integration mit anderen Datenquellen. Diese Informationen werden für Werbezielgruppenbestimmung, Produktentwicklung und manchmal mit Dritten durch komplexe Datenaustausch-Vereinbarungen geteilt, die Benutzer selten verstehen oder bedeutungsvoll zustimmen. Umfassender E-Mail-Privatsphäre-Schutz erfordert das Verständnis dieser kommerziellen Überwachungspraktiken.

Drittanbieter-Tracking-Systeme, die in E-Mails eingebettet sind, überwachen Benutzerverhalten durch unsichtbare Tracking-Pixel, Link-Tracking, Lesebestätigungen und andere Überwachungstechnologien. Diese Systeme sammeln Informationen darüber, wann E-Mails geöffnet werden, welche Links geklickt werden, Benutzerstandortdaten und Geräteinformationen, wodurch detaillierte Profile der E-Mail-Nutzungsmuster erstellt werden. Das Blockieren dieser Tracking-Systeme ist ein wesentlicher Bestandteil des E-Mail-Privatsphäre-Schutzes.

E-Mail-Marketing-Plattformen und Customer-Relationship-Management-Systeme sammeln und analysieren routinemäßig E-Mail-Kommunikationsdaten, um Kampagnen zu optimieren, Zielgruppen zu segmentieren und Kundeninteraktionen zu verfolgen. Diese kommerzielle Überwachungsinfrastruktur schafft umfangreiche Datenbanken persönlicher Informationen, die durch Datenverletzungen kompromittiert oder für unbefugte Zwecke missbraucht werden können. Benutzer, die sich um E-Mail-Privatsphäre sorgen, sollten sorgfältig prüfen, wie ihre Daten von diesen Systemen gesammelt und verwendet werden.

Regierungsbehörden weltweit betreiben ausgeklügelte E-Mail-Überwachungsprogramme, die Kommunikation durch verschiedene rechtliche und technische Mechanismen sammeln. In den Vereinigten Staaten ermöglichen Programme wie PRISM staatlichen Zugriff auf E-Mail-Kommunikation von Hauptanbietern, während ähnliche Programme in anderen Ländern mit unterschiedlichen Graden der Aufsicht und Transparenz existieren. Diese staatlichen Überwachungsprogramme stellen wichtige Bedrohungen für die E-Mail-Privatsphäre weltweit dar. Das Verständnis staatlicher Überwachungsfähigkeiten ist entscheidend für die Implementierung effektiver E-Mail-Privatsphäre-Gegenmaßnahmen.

Metadatensammlung durch Regierungsbehörden liefert detaillierte Informationen über Kommunikationsmuster, Beziehungen und Aktivitäten, ohne direkt auf Nachrichteninhalte zuzugreifen. Diese Metadatenanalyse kann sensible Informationen über persönliche Beziehungen, politische Zugehörigkeiten, Geschäftsaktivitäten und Reisemuster preisgeben und umfassende Profile individuellen Verhaltens erstellen. Der Schutz vor Metadatenüberwachung ist ein kritischer Aspekt der E-Mail-Privatsphäre, den viele Benutzer übersehen.

Internationale Geheimdiensttausch-Vereinbarungen ermöglichen es Regierungsbehörden, über nationale Grenzen hinweg auf E-Mail-Kommunikation zuzugreifen und möglicherweise inländische Datenschutzbestimmungen zu umgehen. Diese Arrangements schaffen komplexe rechtliche und technische Herausforderungen für den E-Mail-Privatsphäre-Schutz, insbesondere für Benutzer, die über internationale Grenzen hinweg kommunizieren.

Gerichtsbeschlüsse, nationale Sicherheitsbriefe und andere rechtliche Instrumente zwingen E-Mail-Anbieter, Benutzerkommunikation und Kontoinformationen an Regierungsbehörden preiszugeben. Während einige Anbieter diese Anfragen anfechten und Transparenzmaßnahmen implementieren, bleiben Benutzer oft unwissend über staatlichen Zugriff auf ihre Kommunikation. Robuste E-Mail-Privatsphäre erfordert die Wahl von Anbietern, die staatlichen Übergriffen widerstehen und technische Maßnahmen zur Begrenzung der Datenexposition implementieren.

Cyberkriminelle zielen auf E-Mail-Systeme durch verschiedene ausgeklügelte Angriffsmethoden ab, die darauf ausgelegt sind, Konten zu kompromittieren, sensible Informationen zu stehlen und Kommunikationskanäle für bösartige Zwecke auszunutzen. Phishing-Angriffe verwenden täuschende E-Mails, um Benutzer dazu zu verleiten, Anmeldedaten preiszugeben, Malware zu installieren oder sensible Informationen bereitzustellen, die weitere Angriffe ermöglichen. Diese kriminellen Aktivitäten stellen ernsthafte Bedrohungen für die E-Mail-Privatsphäre und Benutzersicherheit dar. Kriminelle Ausnutzung von E-Mail-Schwachstellen stellt eine wachsende Herausforderung für die Aufrechterhaltung der E-Mail-Privatsphäre und -Sicherheit dar.

Advanced Persistent Threat-Gruppen und Nationalstaaten-Akteure betreiben ausgeklügelte E-Mail-Überwachungs- und Kompromittierungsoperationen, die auf spezifische Einzelpersonen, Organisationen und Branchen abzielen. Diese Angriffe beinhalten oft langfristige Überwachung, Anmeldedatendiebstahl und Datenexfiltration, die über längere Zeiträume unentdeckt bleiben können. Die Verteidigung gegen diese fortgeschrittenen Bedrohungen erfordert umfassende E-Mail-Privatsphäre- und Sicherheitsmaßnahmen.

E-Mail-Kontoübernahme-Angriffe ermöglichen es Kriminellen, auf private Kommunikation zuzugreifen, sensible Informationen zu stehlen und kompromittierte Konten für weitere bösartige Aktivitäten zu verwenden. Diese Angriffe zielen oft auf hochwertige Einzelpersonen und Organisationen ab, um Zugang zu vertraulichen Informationen, finanziellen Ressourcen oder zusätzlichem Netzwerkzugang zu erhalten. Die Verhinderung von Kontoübernahmen ist entscheidend für die Aufrechterhaltung der E-Mail-Privatsphäre und die Verhinderung unbefugten Zugriffs auf sensible Kommunikation.

Malware-Verteilung über E-Mail bleibt eine erhebliche Bedrohung für Privatsphäre und Sicherheit, wobei Kriminelle verschiedene Techniken einsetzen, um Ransomware, Spyware und andere bösartige Software zu liefern, die Kommunikation überwachen, Anmeldedaten stehlen und ganze Systeme kompromittieren kann. Der Schutz vor Malware ist eine grundlegende Anforderung für E-Mail-Privatsphäre und allgemeine Cybersicherheit.

Die Implementierung umfassenden E-Mail-Privatsphäre-Schutzes erfordert einen mehrschichtigen Ansatz, der technische, verhaltensbezogene und dienstanbieterbezogene Überlegungen anspricht. Diese Strategien reichen von einfachen Konfigurationsänderungen bis zur vollständigen Migration zu datenschutzorientierten E-Mail-Services. Effektiver E-Mail-Privatsphäre-Schutz kombiniert mehrere Techniken, um eine robuste Verteidigung gegen verschiedene Überwachungs- und Datenschutzbedrohungen zu schaffen.

Die Auswahl eines E-Mail-Anbieters, der sich der Benutzerprivatsphäre verpflichtet hat, stellt eine der effektivsten Strategien zum Schutz der E-Mail-Kommunikation dar. Datenschutzorientierte Anbieter implementieren technische und politische Maßnahmen, die speziell darauf ausgelegt sind, Datensammlung zu minimieren, unbefugten Zugriff zu verhindern und Benutzeranonymität zu schützen. Die Wahl des richtigen Anbieters ist eine grundlegende Entscheidung für den E-Mail-Privatsphäre-Schutz.

ProtonMail führt den datenschutzorientierten E-Mail-Markt mit Ende-zu-Ende-Verschlüsselung, Zero-Knowledge-Architektur und starken Datenschutzrichtlinien an, die verhindern, dass der Anbieter auf Benutzerkommunikation zugreift. Mit Sitz in der Schweiz profitiert ProtonMail von starken Datenschutzgesetzen und operiert unter einem rechtlichen Rahmen, der Benutzerrechte über staatliche Überwachungsanfragen stellt. ProtonMail repräsentiert den Goldstandard für kommerzielle E-Mail-Privatsphäre-Lösungen.

Tutanota bietet ähnliche Datenschutzschutzmaßnahmen mit Ende-zu-Ende-Verschlüsselung, anonymer Kontoerstellung und minimalen Datensammlungspraktiken. Der in Deutschland ansässige Anbieter betont Privacy by Design und implementiert quantenresistente Verschlüsselungstechnologien zum Schutz vor zukünftigen kryptographischen Bedrohungen. Tutanotas Fokus auf E-Mail-Privatsphäre macht es zu einer ausgezeichneten Alternative zu Mainstream-Anbietern.

Mailfence bietet verschlüsselte E-Mail-Services mit zusätzlichen Funktionen wie Kalenderintegration, Dokumentenspeicherung und Schlüsselverwaltungstools. Der belgische Anbieter operiert unter europäischen Datenschutzgesetzen und bietet sowohl kostenlose als auch Premium-Konten mit unterschiedlichen Datenschutzschutz- und Funktionsebenen. Mailfence kombiniert Produktivitätsfunktionen mit starkem E-Mail-Privatsphäre-Schutz.

Andere bemerkenswerte datenschutzorientierte Anbieter umfassen Posteo, Mailbox.org und StartMail, die jeweils verschiedene Kombinationen von Datenschutzfunktionen, Preisgestaltung und technischen Fähigkeiten bieten. Bei der Anbieterauswahl sollten Faktoren wie Verschlüsselungsimplementierung, Datenaufbewahrungsrichtlinien, rechtliche Zuständigkeit und Transparenzberichtspraktiken berücksichtigt werden. Die Bewertung dieser Faktoren ist entscheidend für die Wahl der besten E-Mail-Privatsphäre-Lösung für Ihre Bedürfnisse.

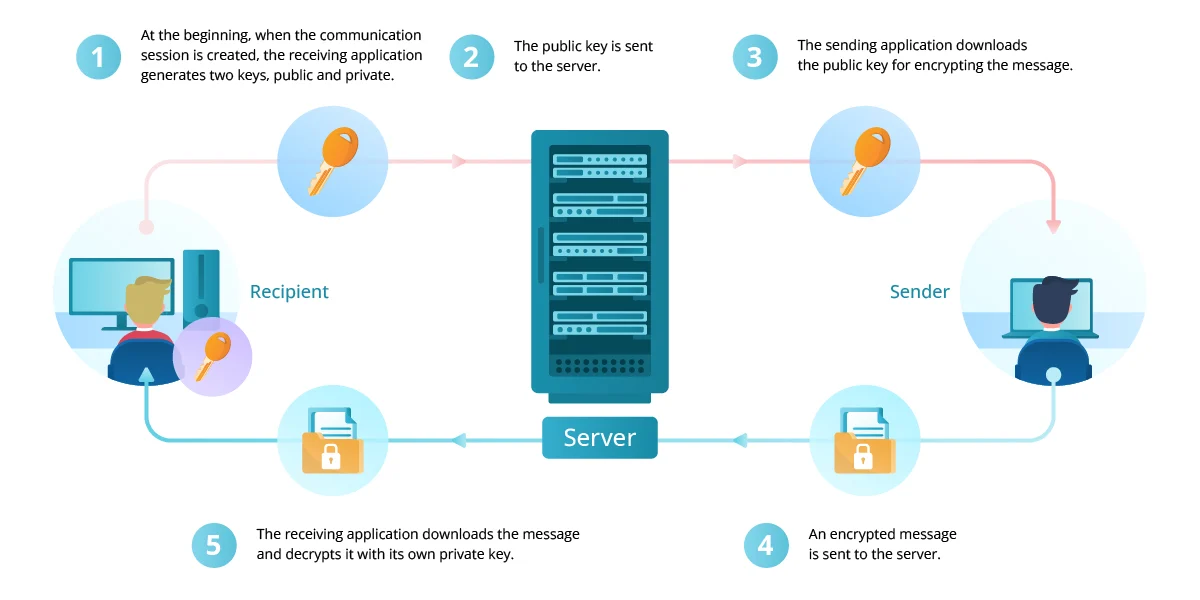

E-Mail-Verschlüsselung bietet die grundlegende technische Basis für den Schutz von Nachrichteninhalten vor unbefugtem Zugriff während Übertragung und Speicherung. Ende-zu-Ende-Verschlüsselung stellt sicher, dass nur vorgesehene Empfänger Nachrichteninhalte entschlüsseln und lesen können, wodurch Dienstanbieter, Regierungsbehörden und Kriminelle daran gehindert werden, auf private Kommunikation zuzugreifen. Starke Verschlüsselung ist der Grundstein effektiven E-Mail-Privatsphäre-Schutzes. Die Beherrschung von E-Mail-Verschlüsselungstechnologien ist fundamental für die Erreichung umfassenden E-Mail-Privatsphäre-Schutzes.

PGP (Pretty Good Privacy) und GPG (GNU Privacy Guard) Verschlüsselungssysteme bieten robusten Schutz für E-Mail-Kommunikation durch Public-Key-Kryptographie. Diese Systeme ermöglichen es Benutzern, Nachrichten mit öffentlichen Schlüsseln der Empfänger zu verschlüsseln und empfangene Nachrichten mit privaten Schlüsseln zu entschlüsseln, wodurch sichergestellt wird, dass nur autorisierte Parteien auf Nachrichteninhalte zugreifen können. PGP und GPG bleiben wesentliche Tools für die Aufrechterhaltung der E-Mail-Privatsphäre in beruflicher und persönlicher Kommunikation.

Moderne E-Mail-Clients und -Services integrieren zunehmend Verschlüsselungsfähigkeiten direkt in Benutzeroberflächen und machen starken kryptographischen Schutz für nicht-technische Benutzer zugänglicher. Services wie ProtonMail, Tutanota und andere bieten nahtlose Ende-zu-Ende-Verschlüsselung ohne manuelle Schlüsselverwaltung oder komplexe technische Konfiguration zu erfordern. Diese benutzerfreundlichen Verschlüsselungslösungen haben E-Mail-Privatsphäre für Mainstream-Benutzer zugänglicher gemacht.

S/MIME (Secure/Multipurpose Internet Mail Extensions) Verschlüsselung bietet einen alternativen Ansatz zur E-Mail-Verschlüsselung, der sich in viele bestehende E-Mail-Systeme und organisatorische Infrastrukturen integriert. Obwohl komplexer zu implementieren als moderne datenschutzorientierte Services, bietet S/MIME starke Verschlüsselungsfähigkeiten für Unternehmens- und professionelle Umgebungen. Organisationen, die E-Mail-Privatsphäre suchen, implementieren oft S/MIME für regulatorische Compliance und Sicherheitsanforderungen.

Die Verwaltung von Verschlüsselungsschlüsseln bleibt eine kritische Überlegung für den E-Mail-Privatsphäre-Schutz und erfordert, dass Benutzer private Schlüssel sichern, Schlüsselverteilung verwalten und Zugang zu verschlüsselter Kommunikation über die Zeit aufrechterhalten. Datenschutzorientierte E-Mail-Anbieter handhaben oft Schlüsselverwaltung automatisch, während manuelle Verschlüsselungssysteme mehr Benutzerbeteiligung und technisches Wissen erfordern. Ordnungsgemäße Schlüsselverwaltung ist fundamental für die Aufrechterhaltung langfristigen E-Mail-Privatsphäre-Schutzes und die Sicherstellung kontinuierlichen Zugangs zu verschlüsselter Kommunikation.

E-Mail-Privatsphäre-Schutz ist entscheidend für die Aufrechterhaltung vertraulicher Kommunikation, den Schutz persönlicher Informationen und die Wahrung grundlegender Datenschutzrechte im digitalen Zeitalter. Die Bedrohungen für die E-Mail-Privatsphäre sind vielfältig und entwickeln sich weiter, was umfassende Schutzstrategien erfordert, die technische, rechtliche und verhaltensbezogene Überlegungen ansprechen. Effektiver E-Mail-Privatsphäre-Schutz ist zu einer grundlegenden Anforderung für sichere digitale Kommunikation geworden. Erfolgreiche E-Mail-Privatsphäre-Implementierung erfordert kontinuierliches Engagement für bewährte Praktiken und ständige Anpassung an aufkommende Bedrohungen und Technologien. Die Beherrschung der E-Mail-Privatsphäre ist entscheidend für jeden, der vertrauliche digitale Kommunikation in der heutigen vernetzten Welt schätzt.

Die Implementierung effektiven E-Mail-Privatsphäre-Schutzes erfordert das Verständnis der Bedrohungslandschaft, die Auswahl geeigneter Technologien und Services und die Aufrechterhaltung konsistenter Sicherheitspraktiken. Während perfekte Privatsphäre möglicherweise unerreichbar ist, sind erhebliche Verbesserungen im E-Mail-Privatsphäre-Schutz durch sorgfältige Planung und Implementierung geeigneter Maßnahmen erreichbar. Umfassende E-Mail-Privatsphäre-Strategien müssen mehrere Bedrohungsvektoren und sich entwickelnde technologische Herausforderungen ansprechen. Der Aufbau robusten E-Mail-Privatsphäre-Schutzes erfordert einen ganzheitlichen Ansatz, der technische Lösungen mit Benutzererziehung und -bewusstsein kombiniert.

Die Zukunft der E-Mail-Privatsphäre wird von kontinuierlicher technologischer Entwicklung, sich entwickelnden rechtlichen Rahmenwerken und wachsender Benutzernachfrage nach Datenschutz abhängen. Benutzer, die heute proaktive Schritte zum Schutz ihrer E-Mail-Privatsphäre unternehmen, werden besser positioniert sein, ihre Privatsphäre zu wahren, während sich Bedrohungen und Technologien weiterentwickeln. Der langfristige Erfolg des E-Mail-Privatsphäre-Schutzes hängt von Benutzererziehung, technologischem Fortschritt und regulatorischer Unterstützung ab. Die Förderung der E-Mail-Privatsphäre erfordert kollaborative Bemühungen zwischen Technologieentwicklern, Datenschutzanwälten und Politikern.

Suchen Sie weitere Anleitungen zur E-Mail-Fehlerbehebung und -Verwaltung? Schauen Sie sich diese verwandten Artikel an:

Meistern Sie KI-Kommunikation mit unserem umfassenden Leitfaden. Lernen Sie über KI-Kommunikationstechnologien, Implementierungsstrategien, Anwendungen, Vorteile, Herausforderungen und Zukunftstrends für Unternehmen und Einzelpersonen, die KI-Kommunikationsexzellenz anstreben.

📖 Guides

Meistern Sie die Unternehmensproduktivität mit unserem umfassenden Leitfaden. Lernen Sie bewährte Strategien, unverzichtbare Tools und Best Practices, um die Effizienz zu steigern, die Rentabilität zu erhöhen und nachhaltiges Wachstum zu erreichen.

📖 Guides

Meistern Sie die Teamproduktivität mit bewährten Strategien, wesentlichen Tools und praktischen Umsetzungstipps. Lernen Sie, wie Sie die Leistung Ihres Teams steigern, die Zusammenarbeit verbessern und außergewöhnliche Ergebnisse erzielen.

📖 Guides